I-02 Projektový zámer (projektovy_zamer)

![]()

PROJEKTOVÝ ZÁMER

Vzor pre manažérsky výstup I-02

podľa vyhlášky MIRRI č. 401/2023 Z. z.

| Povinná osoba | Ministerstvo cestovného ruchu a športu Slovenskej republiky | ||||

| Názov projektu | Zvýšenie úrovne kybernetickej bezpečnosti Ministerstva cestovného ruchu a športu SR | ||||

| Zodpovedná osoba za projekt | Meno a priezvisko osoby, ktorá predkladá dokumenty (zamestnanec /Projektový manažér) | ||||

| Realizátor projektu | Ministerstvo cestovného ruchu a športu Slovenskej republiky | ||||

| Vlastník projektu | Ministerstvo cestovného ruchu a športu Slovenskej republiky Schvaľovanie dokumentu | ||||

| Položka | Meno a priezvisko | Organizácia | Pracovná pozícia | Dátum | Podpis |

| Vypracoval |

1. História DOKUMENTU

| Verzia | Dátum | Zmeny | Meno |

| 0.1 | 20.12.2024 | Pracovný návrh | |

| 0.5 | 30.12.2024 | Pracovný návrh |

2. ÚČEL DOKUMENTU, SKRATKY (KONVENCIE) A DEFINÍCIE

V súlade s vyhláškou Ministerstva investícií, regionálneho rozvoja a informatizácie Slovenskej republiky č. 401/2023 Z. z. o riadení projektov a zmenových požiadaviek v prevádzke informačných technológií verejnej správy (ďalej len „vyhláška MIRRI SR č. 401/2023 Z. z. o riadení projektov“), je dokument I-02 Projektový zámer určený na rozpracovanie detailných informácií k projektu „Zvýšenie úrovne kybernetickej bezpečnosti Ministerstva cestovného ruchu a športu SR” (ďalej len “projekt”), aby bolo možné rozhodnúť o pokračovaní prípravy projektu, pláne realizácie, alokovaní rozpočtu a ľudských zdrojov.

Projekt bude implementovať Ministerstvo cestovného ruchu a športu Slovenskej republiky (ďalej ako „MinCRS SR“ ), ktoré bude zároveň prijímateľom finančného plnenia z vyhlásenej výzvy „Zvýšenie úrovne kybernetickej a informačnej bezpečnosti “ v rámci Programu Slovensko 2021 - 2027 (ďalej len „PSK“), z ktorého má byť Projekt financovaný.

2.1Použité skratky a pojmy

| SKRATKA/POJEM | POPIS |

| 2FA | Dvojfaktorová autentizácia |

| AP NKIVS | Akčný plán Národnej koncepcie informatizácie verejnej správy 2021 |

| BCM | Riadenie kontinuity prevádzky |

| BCR | Pomer prínosov a nákladov z pohľadu návratnosti |

| CBA | Analýza nákladov a prínosov |

| FO | Fyzická osoba |

| FTE | Ekvivalent plného pracovného úväzku |

| IB | informačná bezpečnosť |

| IS | informačný systém |

| ISVS | Informačný systém verejnej správy |

| IT | Informačná technológia |

| ITVS | Informačné technológie verejnej správy |

| KB | Kybernetická bezpečnosť |

| KBI | Kybernetický bezpečnostný incident |

| MCA | Multikriteriálna analýza |

| MIRRI SR | Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky |

| MinCRS SR | Ministerstvo cestovného ruchu a športu Slovenskej republiky |

| NASES | Národná agentúra pre sieťové a elektronické služby |

| NBÚ | Národný bezpečnostný úrad |

| NKIVS | Národná koncepcia informatizácie verejnej správy |

| NKKB | Národná koncepcia kybernetickej bezpečnosti |

| OVM | Orgán verejnej moci |

| OT | Operačné technológie (Operational technology) |

| PID | Projektový iniciálny dokument |

| PM | Projektový manažér |

| PO | Právnická osoba |

| PZS | Prevádzkovateľ základnej služby |

| RVP | Riadiaci výbor projektu |

| SIEM | Systém pre management bezpečnostních informací a událostí (Security Information and Event Management) |

| SOAR | Proces orchestrácie, automatizácie a odozvy zabezpečenia (Security orchestration, automation and response) |

| SOC | Bezpečnostné Dohľadové Centrum (Security Operations Center) |

| SR | Slovenská republika |

| TP | Technické prostriedky |

| TTP | Techniky, taktiky a procedúry |

| VISKB | Vládny informačný systém kybernetickej bezpečnosti |

| VJ CSIRT | Vládna jednotka CSIRT (Computer Security Incident Response Team Slovakia, niekedy označovaná aj skratkou CSIRT.SK) |

| VM | Manažment zraniteľností (Vulnerability management) |

| VO | Verejné obstarávanie |

Tabuľka 1 Zoznam použitý skratiek a pojmov

2.2 Konvencie pre typy požiadaviek (príklady)

Zvoľte si konvenciu pre označovanie požiadaviek, súborov, atd. Hlavné kategórie požiadaviek v zmysle katalógu požiadaviek, rozdeľujeme na funkčné (funkcionálne), nefunkčné (kvalitatívne, výkonové a pod.). Podskupiny v hlavných kategóriách je možné rozšíriť podľa potrieb projektu, napríklad:

Funkcionálne (používateľské) požiadavky majú nasledovnú konvenciu:

FRxx

- U – užívateľská požiadavka

- R – označenie požiadavky

- xx – číslo požiadavky

Nefunkčné (kvalitatívne, výkonové - Non Functional Requirements - NFR) požiadavky majú nasledovnú konvenciu:

NRxx - N – nefukčná požiadavka (NFR)

- R – označenie požiadavky

- xx – číslo požiadavky

Ostatné typy požiadaviek môžu byť ďalej definované objednávateľom/PM.

3. DEFINOVANIE PROJEKTU

3.1 Manažérske zhrnutie

Implementáciou predmetu projektu prispeje k naplneniu Prioritnej osi 4 Národnej koncepcie informatizácie verejnej správy (ďalej aj „NKIVS“) – Kybernetická a informačná bezpečnosť, konkrétne prispeje k naplneniu strategického cieľa NKIVS 4.1 Zvýšenie schopnosti včasnej identifikácie kybernetických incidentov vo verejnej správe, ktorého naplnenie je kľúčové pre bezpečné a efektívne fungovanie digitálnej verejnej správy. Realizácia opatrení umožní minimalizovať výskyt bezpečnostných incidentov a potenciálne škody tým, že zabezpečí efektívne monitorovanie, detekciu a reakciu na kybernetické hrozby. Vďaka tomu sa posilní odolnosť IT infraštruktúry a ochrana kritických dátových a informačných systémov. Zároveň dôjde k zvýšeniu celkovej úrovne ekosystému kybernetickej a informačnej bezpečnosti MinCRS SR, ktorá priamo ovplyvní celkovú úroveň kybernetickej a informačnej bezpečnosti verejnej správy.

Predmet projektu:

implementácia systému na zaznamenávanie činnosti sietí a informačných systémov a ich používateľov prostredníctvom prevádzkových záznamov[1] (Log manažment),konfigurácia a plná implementácia nástroja na analýzu a vyhodnocovanie prevádzkových záznamov (SIEM),implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner),implementácia bezpečnostných sieťových prvkov (napr. sieťový firewall),implementácia nástroja pre správu mobilných zariadení (MDM - Mobile Device Management),riešenie bezpečnostných incidentov a kontrola prevádzkových záznamov na dennej báze (SOC as a Service - SOCaaS), vrátane podpory analýzy bezpečnostne relevantných udalostí a vykonávanie bezpečnostného dohľadu v režime 8/5,implementácia dvojfaktorovej autentizácie pre príslušné prístupy do informačných technológií,testovanie prijatých opatrení kybernetickej bezpečnosti (formou penetračných a phishingových testov).

Pri realizácií projektu nebudú realizované aktivity, ktoré súvisia s:

- vybudovaním jednotky na reakciu na kybernetické bezpečnostné incidenty (jednotka CSIRT),

- analytické nástroje na pokročilú malvérovú analýzu, forenznú analýzu a budovanie forenzných laboratórií,

- školeniami pre zamestnancov za účelom zvýšenia ich povedomia v oblasti kybernetickej a informačnej bezpečnosti,

- realizáciou stavebných úprav a prác.

Cieľová skupina:

Realizácia projektu bude mať priamy dopad na všetky organizačné útvary MinCRS SR so sekundárnou perspektívou aj na právnické osoby v pôsobnosti MinCRS SR, pričom platí:

- Zamestnanci

Prijatie bezpečnostných opatrení zabezpečí všetkým zamestnancom bezpečnejší prístup k sieti a informačným systémom a dátam, zníži sa riziko úniku dát a vzniku kybernetických bezpečnostných incidentov, ktoré spôsobujú nedostupnosť a nefunkčnosti IT.

- Správcovia informačných technológií

Odborní zamestnanci zaoberajúci sa správou IT budú priamo profitovať z implementácie nových bezpečnostných opatrení, nástrojov na riadenie kybernetických bezpečnostných incidentov, log manažmentu. Zároveň im posilnená infraštruktúra a nástroje na detekciu zraniteľností, zvýšenie bezpečnosti prístupov a sieťový firewall umožnia efektívnejšie riadiť a udržiavať bezpečnosť sietí a informačných systémov.

- Vedenie MinCRS SR a vedúci zamestnanci

Získajú prehľad o kybernetických bezpečnostných incidentoch a stave kybernetickej a informačnej bezpečnosti prostredníctvom reportov z monitorovacích nástrojov, čo im umožní prijímať lepšie strategické rozhodnutia na základe rizikových faktorov.

- Externí audítori a regulačné orgány

Projekt zlepší súlad so všeobecne záväznými právnymi predpismi a regulačnými požiadavkami, čo bude prínosné pri auditoch a kontrolách. Výsledkom auditu bude overené dodržiavanie väčšieho počtu bezpečnostných štandardov a ustanovení všeobecne záväzných právnych predpisov alebo právnych aktov EÚ a bude preukázané odstránenie niektorých nesúladov a zvýšenie počtu súladov, čím sa dosiahne vyššia percentuálne miera dodržiavania príslušných povinností z oblasti kybernetickej a informačnej bezpečnosti.

Finančné a časové ukazovatele projektu:

Potrebné finančné prostriedky pre realizáciu projekt budú pokryté z vyhlásenej výzvy zo dňa 24.05.2024 kód: PSK-MIRRI-616-2024-DV-EFRR, názov: „Zvýšenie úrovne kybernetickej a informačnej bezpečnosti“, priorita: 1P1 Veda, výskum a inovácie, špecifický cieľ: RSO 1.2 Využívanie prínosov digitalizácie pre občanov, podniky, výskumné organizácie a orgány verejnej správy, opatrenie: 1.2.1 Podpora v oblasti informatizácie a digitálnej transformácie (Oblasť B. Kybernetická a informačná bezpečnosť) ktorá je financovaná z prostriedkov mechanizmu Program Slovensko 2021 - 2027, ktorej vyhlasovateľ je Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky. Projektová dokumentácia spĺňa obsahové a formálne náležitosti, ktoré sú v súlade s požiadavkami prílohy č. 8 Výzvy „Minimálne náležitosti manažérskych produktov“.

| Názov projektu | Zvýšenie úrovne kybernetickej a informačnej bezpečnosti Ministerstva cestovného ruchu a športu SR |

| Interná skratka projektu | ZUKIBMCRS |

| Realizátor a vlastník projektu | Ministerstvo cestovného ruchu a športu Slovenskej republiky |

| ID MetaIS | projekt_3223 |

| Dátum začatia realizačnej fáz | 09/2025 |

| Dátum ukončenia dokončovacej fázy | 09/2027 |

| Plánovaný rozpočet projektu | 2 964 678 EUR vrátane DPH |

| Zdroj financovania | Program Slovensko 2021 – 2027 (SK – EFRR/KF/FST/ESF+) |

| Kód výzvy | PSK-MIRRI-616-2024-DV-EFRR |

| Miesto realizácie | Slovenská republika |

Tabuľka 2 Sumarizácia projektových údajov

3.2 Motivácia a rozsah projektu

MinCRS SR ako správca ITVS a prevádzkovateľ základnej služby je povinný zabezpečiť požadovanú úroveň kybernetickej bezpečnosti informačných systémov naviazaných na poskytovanie základnej služby a celej infraštruktúry IT MinCRS SR v súlade platnými všeobecne záväznými právnymi predpismi pre túto oblasť a zabezpečiť ochranu spracúvaných informácií voči kybernetickým hrozbám v súlade s povinnosťami vyplývajúcimi z ustanovení zákona č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov v znení neskorších predpisov (ďalej len „zákon č. 69/2018 Z. z.“).

V požiadavke na realizáciu projektu boli zohľadnené plánované aktivity implementácie IS systémov v rezorte MinCRS ako aj právnické osoby v pôsobnosti MinCRS SR.

Súčasné bezpečnostné mechanizmy v oblasti monitoringu a hodnotenia zraniteľnosti implementované v MinCRS SR tvoria základ, ktorý si vyžaduje ďalší rozvoj pre zaistenie primeranej ochrany spracúvaných informácií voči kybernetickým hrozbám a zároveň zabezpečenie súladu s povinnosťami vyplývajúcimi z ustanovení zákona č. 69/2018 Z. z.

Okrem požiadaviek vyplývajúcich zo všeobecne záväzných právnych predpisov je nevyhnutné brať do úvahy aj prípadnú negatívnu publicitu a poškodzovanie reputácie a dobrého mena MinCRS SR, ktorá môže byť spôsobená aj nedostatočnou schopnosťou včasnej detekcie možného kybernetického útoku z dôvodu chýbajúcich analytických nástrojov a nedostatku kvalitných zdrojov bezpečnostne relevantných záznamov.

Implementovanie navrhovaných technických opatrení v prostredí MinCRS SR je kľúčové pre zabezpečenie IB a KB a ochranu pred kybernetickými hrozbami pre prevádzkované informačné technológie MinCRS SR. Realizáciou projektu dôjde k zvýšeniu úrovne KB a IB v nasledujúcich oblastiach:

- Rýchlejšia detekcia a reakcia na kybernetické hrozby. Zlepšenie schopnosti identifikácie a reakcie na kybernetické hrozby v reálnom čase. To zahŕňa lepšiu analýzu prevádzkových záznamov, monitorovanie udalostí a upozornení a automatizáciu procesov pre rýchlejšiu identifikáciu a minimalizovanie možného dopadu kybernetických hrozieb a vzniku kybernetického bezpečnostného incidentu.

- Integrácia a efektívne využívanie nových technológii umožní rýchlejšie a presnejšie identifikovať kybernetické hrozby a kybernetické bezpečnostné incidenty a zároveň znížiť manuálne úkony.

- Posilnenie spolupráce medzi organizačnými útvarmi MinCRS SR a zainteresovanými stranami, prevádzky IT a vedenia, aby sa lepšie zdieľali informácie o kybernetických hrozbách, možných dopadoch, prijatých opatreniach a koordinovali sa reakcie na kybernetické bezpečnostné incidenty.

- Pravidelné preskúmavanie a zlepšovanie pracovných postupov a procesov na základe skúseností získaných počas detekcie a riešenia kybernetických bezpečnostných incidentov, implementáciou nástrojov a overovaním znalostného povedomia zamestnancov.

- Pripravenosť na nové technológie, trendy a taktiky kybernetických útokov a prispôsobovať riadenie kybernetickej a informačnej bezpečnosti a prijímanie opatrení v čo najkratšom čase.

- Zabezpečenie, aby činnosti v oblasti KB a IB boli v súlade s platnými všeobecne záväznými právnymi predpismi a regulačnými požiadavkami týkajúcimi sa ochrany údajov a kybernetickej a informačnej bezpečnosti.

Implementáciou projektu informačných technológií v správe MinCRS SR dôjde k vytvoreniu efektívneho a odolného systému na identifikáciu, monitorovanie a riešenie kybernetických hrozieb s cieľom ochrany MinCRS SR pred potenciálnymi kybernetickými útokmi v porovnaní s aktuálnym stavom a výstupom/výsledkom auditu KB.

3.3 Zainteresované strany/Stakeholderi

- Doplňte KTO (zoznam subjektov/osôb) sa zúčastňuje projektu a akú rolu zastáva

| ID | AKTÉR / STAKEHOLDER | SUBJEKT | ROLA | Informačný systém |

| 1 | Ministerrstvo cestovného ruchu a športu SR | MinCRS SR | Správa a prevádzka informačných systémov verejnej správy naviazaných na poskytovanie základnej služby | |

| 2 | Sekcia IT a riadenia projketov | SITaP MinCRS SR | Administrátor, prevádzka a implementácia systémov | |

| 3 | Manažér kybernetickej bezpečnosti | MKB MinCRS SR | Vlastník procesov | |

| 4 | Národný bezpečnostný úrad SR | NBÚ SR | Hlásenie kybernetických bezpečnostných incidentov | |

| 5 | Certifikovaný audítor KB | Audit opatrení KB | ||

| 6 | Zamestnanec MinCRS SR | Používateľ ITVS a ISVS MinCRS SR a eGovermentu | ||

| 7 | "FO/PO" | Používateľ verejných častí ISVS systémov MinCRS | ||

| 8 | Národné športové centrum | NŠC | Administrácia, prevádzka IS Šport |

Tabuľka 3 Zainteresované strany

3.4 Ciele projektu

Hlavným cieľom projektu je zabezpečenie vyššej úrovne kybernetickej a informačnej bezpečnosti v MinCRS SR, najmä vo zvýšení odolnosti voči kybernetickým bezpečnostným incidentom a najmä efektívne riadenie celého životného cyklu identifikovaných kybernetických bezpečnostných incidentov. Všeobecnými cieľmi preto sú:

- V maximálnej možnej miere odstránenie nesúladov zistených pri audite kybernetickej bezpečnosti a splnenie povinností vyplývajúcich zo všeobecne záväzných právnych predpisov pre oblasť kybernetickej a informačnej bezpečnosti,

- Zvýšenie úrovne kybernetickej a informačnej bezpečnosti na MinCRS SR v porovnaní s aktuálnym stavom,

- Zvýšenie efektívnosti ochrany informačných technológií v správe a prevádzke MinCRS SR,

- Zvýšenie odolnosti sietí a informačných systémov v správe a prevádzke MinCRS SR voči kybernetickým útokom.

Ciele projektu boli definované s ohľadom na potreby efektívneho fungovania KB a IB MinCRS SR a zároveň vychádzajú z príslušných častí Národnej koncepcie informatizácie verejnej správy a Národnej koncepcie kybernetickej bezpečnosti (ďalej aj “NKKB”). Tieto dokumenty poskytujú strategický rámec a usmernenia pre rozvoj KB a IB vo verejnej správe. Na základe týchto koncepcií sú projektové ciele definované tak, aby podporili modernizáciu technických a programových prostriedkov MinCRS SR, zabezpečili odstránenie nesúladov z auditu KB, zohľadnili požiadavky vyhlásenej výzvy ale pomohli naplniť strategické ciele NKKB 4.1 Dôveryhodný štát pripravený na hrozby a 4.4 Kybernetická bezpečnosť ako základná súčasť verejnej správy.

| ID | Názov cieľa | Názov strategického cieľa | Spôsob realizácie strategického cieľa |

| 1. | Centralizované ukladanie a správa prevádzkových záznamov | Centralizované ukladanie a správa prevádzkových záznamov/logov, chránených proti modifikácii pre analýzu správania s v sieti a informačnom systéme pri kybernetických bezpečnostných incidentoch | Pre dosiahnutie cieľa bude implementovaný nástroj pre zber a ukladanie prevádzkových záznamov tzv. log manažment. |

| 2. | Identifikovanie a riadenie bezpečnostných incidentov | Implementácia centrálneho nástroja na zaznamenávanie činností sietí a informačných systémov a používateľov a identifikovanie bezpečnostných incidentov (SIEM) | Vyhodnocovanie a analýzy budú zabezpečené implementáciou nástroja SIEM. |

| 3. | Bezpečnostné hrozby/udalosti | Implementácia automatizovaného nástroja na skenovanie zraniteľností (vulnerability scaner) informačných systémov podľa ich kategorizácie a prvkov sieťovej infraštruktúry. | Implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner). |

| 4. | Riešenie kybernetických bezpečnostných incidentov | Nepretržitý bezpečnostný monitoring IT vrátane podpory analýzy bezpečnostne relevantných udalostí a vykonávanie bezpečnostného dohľadu | Implementáciou služby SOC (SOCaaS) sa zabezpečí nepretržitý bezpečnostný monitoring a vykonávanie bezpečnostného dohľadu v režime 8/5 . |

| 5. | Overovanie prijatých opatrení kybernetickej bezpečnosti | Overovanie prijatých opatrení kybernetickej bezpečnosti realizáciou penetračných a phishingových testov pre zabezpečenie auditných a kontrolných činností | Overovanie prijatých opatrení kybernetickej bezpečnosti bude zabezpečené vykonávaním penetračných a pishingových testov. |

Tabuľka 4 Ciele projektu

3.5 Merateľné ukazovatele (KPI)

| ID | ID/Názov cieľa | Názov ukazovateľa (KPI) | Popis ukazovateľa | Merná jednotka | AS IS merateľné hodnoty (aktuálne) | TO BE Merateľné hodnoty (cieľové hodnoty) | Spôsob ich merania | Pozn. |

| 1. | PO095 / PSKPSOI12 | Verejné inštitúcie podporované v rozvoji kybernetických služieb, produktov a procesov | Počet verejných inštitúcií, ktoré sú podporované za účelom rozvoja a modernizácie kybernetických služieb, produktov, procesov a zvyšovania vedomostnej úrovne, napríklad v kontexte opatrení smerujúcich k elektronickej bezpečnosti verejnej správy. | Verejné inštitúcie | 0 | 1 | Vykonanie interného auditu kybernetickej bezpečnosti po implementácií technických opatrení na zistenie skutočnej úrovne prijatých bezpečnostných opatrení Čas plnenia: Fyzické ukončenie realizácie hlavných aktivít projektu | Výstup |

| 2. | PR017 / PSKPRCR11 | Verejné inštitúcie podporované v rozvoji kybernetických služieb, produktov a procesov | Počet používateľov v oblasti KB a IB | Počet | 0 | 5 | Vyhodnocovanie funkciami nástroja na analýzu logov a udalostí. Čas plnenia: V rámci udržateľnosti projektu | Výstup |

Tabuľka 5 Merateľné ukazovatele

3.6 Špecifikácia potrieb koncového používateľa

Predmetom projektu nie je vývoj ani rozvoj informačných systémov verejnej správy (ISVS) či elektronických služieb s grafickým alebo iným používateľským rozhraním, ktoré by boli určené pre občanov, podnikateľov alebo koncových používateľov. MinCRS SR má povinnosť ako správca informačného systému verejnej správy zabezpečiť kybernetickú a informačnú bezpečnosť. Pre koncových používateľov je dôležité, aby boli poskytované služby bezpečné a dostupné.

Projekt sa zameriava na implementáciu technickej a bezpečnostnej infraštruktúry, bez zásahu do biznisovej a aplikačnej časti informačných systémov. Zároveň projekt počíta s obstaraním krabicových počítačových programov vrátane príslušných licencií, ktoré už disponujú „štandardizovaným grafickým rozhraním“ zhotoviteľa, ktoré budú využívať poverení zamestnanci MinCRS SR. Z uvedených dôvodov nie je potrebné definovať nové požiadavky pre koncových používateľov.

Je však potrebné uviesť, že z pohľadu špecifikácie potrieb koncového používateľa, v tomto prípade je primárnym koncovým používateľom administrátor IT, manažér KB, sekundárne zamestnanci MinCRS SR a terciárne FO/PO ako subjekty využívajúce poskytované služby ISVS, je elementárnou potrebou zabezpečiť minimalizovanie výpadkov prevádzky ISVS z dôvodu kybernetických útokov.

3.7 Riziká a závislosti

Zoznam rizík a závislostí je špecifikovaný v samostatnej prílohe I-02 Zoznam rizík a závislostí, ktorá je neoddeliteľnou súčasťou tohto projektového zámeru. Zoznam rizík a závislostí bude počas aktualizovaný počas celej realizačnej etapy projektu.

3.8 Stanovenie alternatív v biznisovej vrstve architektúry

V rámci biznisovej vrstvy architektúry sme analyzovali tri varianty riešenia súčasného stavu. Na základe rozsahu problému identifikovaného v projektovom zámere boli navrhnuté tri alternatívne prístupy. Ako najefektívnejšia bola zvolená Alternatíva č. 2, ktorá komplexne pokrýva všetky procesy a požiadavky zainteresovaných strán (stakeholderov) a poskytuje ucelené riešenie celej problematiky. Nižšie sa nachádzajú alternatívy, ktoré reflektujú hlavné ciele a motiváciu pre realizáciu projektu v zmysle jednotlivých aspektov uvedených v rámci motivácie. Vo všeobecnosti sú pre všetky vrstvy možné nasledovné všeobecné alternatívy:

- Alternatíva 1: Ponechanie aktuálneho stavu,

- Alternatíva 2: Implementácia navrhovaných opatrení,

- Alternatíva 3: Implementácia čiastkových opatrení pomocou vlastných možností a OpenSource riešení.

3.8.1 Alternatíva 1 – Ponechanie súčasného stavu

Táto alternatíva zahŕňa zachovanie aktuálneho stavu kybernetickej a informačnej bezpečnosti MinCRS SR bez prijatia ďalších opatrení. Súčasný stav odráža existujúce bezpečnostné mechanizmy a infraštruktúru a ich rozsah nezodpovedá komplexnému požadovanému rozsahu, ktorý vyplýva zo zákona č. 69/2018 Z. z. a zákona č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov v znení neskorších predpisov (ďalej len “zákon č. 95/2019 Z. z. “).

Dôsledky zachovania súčasného stavu:

- Ponechanie existujúceho stavu by znamenalo naďalej neplnenie zákonných povinností a nesúlad s povinnosťami vyplývajúcimi najmä zo zákona č. 69/2018 Z. z a zákona č. 95/2019 Z. z.

- Nedostatočná odolnosť voči kybernetickým útokom. Súčasné opatrenia by naďalej nezabezpečovali dostatočnú ochranu pred narastajúcimi hrozbami a sofistikovanými kybernetickými útokmi. To zvyšuje riziko narušenia informačných systémov a potenciálnych strát údajov, ekonomických alebo materiálnych škôd, prípadne poškodenie dobrého mena.

- Zraniteľná infraštruktúra, ohrozenie údajov a prevádzky. Súčasné bezpečnostné opatrenia sú nedostatočné, čo môže viesť k ďalším problémom pri správe a prevádzke IT.

- Zvyšujúce sa náklady v budúcnosti. Ignorovanie súčasného nedostatočného pokrytia bezpečnostnými opatreniami môže viesť k závažnejším kybernetickým bezpečnostným incidentom, ktorých riešenie bude nákladnejšie a časovo náročnejšie.

Výhody:

- Nulové počiatočné investície

Nevyžadujú sa žiadne nové finančné výdavky na implementáciu technických opatrení alebo nástrojov.

Nevýhody:

- Zvýšené riziko kybernetických bezpečnostných incidentov s vážnymi dopadmi na plynulosť prevádzky IT dostupnosť sietí a informačných systémov .

- Nesplnenie zákonných povinností, čo môže viesť k sankciám.

- Negatívny vplyv na reputáciu MinCRS SR v prípade vzniku a medializácie kybernetického bezpečnostného incidentu alebo úniku dát.

3.8.2 Alternatíva 2 – Implementácia navrhovaných technických opatrení

Táto alternatíva predstavuje systémové a komplexné riešenie zamerané na implementáciu moderných technických opatrení, ktoré zvýšia úroveň kybernetickej a informačnej bezpečnosti MinCRS SR. Ide o riešenie, ktoré zahŕňa zavedenie pokročilých technológií, ako je systém na riadenie a evidenciu prístupov, inventarizáciu, ochranu a kontrolu zariadení, ochranu údajov pred neautorizovaným prístupom, odcudzením a zneužitím, SIEM (Security Information and Event Management) pre identifikovanie a analyzovanie bezpečnostných udalostí, vulnerability scanner na detekciu zraniteľností na všetkých prvkoch infraštruktúry, ochranu záloh pred neautorizovanou obnovou a iných ochranných technológií.

Zmena stavu dôsledkom implementácie navrhovaných technických opatrení:

- Zvýšenie súladu s požiadavkami na kybernetickú a informačnú bezpečnosť. Implementáciou tejto alternatívy dôjde k splneniu významnej časti povinností vyplývajúcich zo zákona č. 69/2018 Z. z. a zákona č. 95/2019 Z. z., čím sa odstránia nesúlady zistené najmä auditom kybernetickej bezpečnosti.

- Zvýšená odolnosť proti kybernetickým útokom. Systémové opatrenia a technológie zvyšujú celkovú odolnosť voči rôznym kybernetickým hrozbám, či už ide o malvér, phishingové útoky alebo iné formy kybernetických útokov.

- Zvýšená bezpečnosť dát a infraštruktúry. Identifikácia a hodnotenie zraniteľností, modernizovaná bezpečnosť pri prevádzke informačných systémov a sietí s funkciami jednotnej ochrany pred hrozbami a ďalšie bezpečnostné mechanizmy zabezpečia ochranu údajov.

Výhody:

- Zvýšenie bezpečnosti infraštruktúry. Komplexné technické riešenie prinesie vysokú úroveň ochrany.

- Prevencia pred kybernetickými bezpečnostnými incidentmi. Efektívne riadenie a monitorovanie bezpečnostných hrozieb a kybernetických bezpečnostných incidentov v reálnom čase pre odhalenie útokov zvonku aj zvnútra.

- Dlhodobé úspory. Investícia do komplexného riešenia znižuje budúce náklady spojené s riešením potenciálnych kybernetických bezpečnostných incidentov alebo sankcií za nesplnenie zákonných požiadaviek.

Nevýhody:

- Vyššie počiatočné investície. Táto alternatíva si vyžaduje značné finančné a personálne zdroje na implementáciu nových technických riešení.

- Dlhšie implementačné obdobie. Kompletné zavedenie systémov môže trvať určitý čas, počas ktorého je potrebné zabezpečiť priebežnú ochranu.

3.8.3 Alternatíva 3 – Implementácia čiastkových opatrení pomocou vlastných možností a OpenSource riešení

Táto alternatíva predpokladá implementáciu iba čiastkových technických opatrení s využitím dostupných riešení typu OpenSource a vlastných technických kapacít MinCRS SR. Riešenie by sa zameriavalo len na kritické oblasti a nešlo by o komplexný systémový prístup. Technické opatrenia by boli implementované postupne, s využitím existujúcich možností a kapacít. Doba implementácie by bola príliš dlhá.

Dôsledky implementácie čiastkových opatrení pomocou vlastných možností a OpenSource riešení:

- Čiastočné zlepšenie kybernetickej bezpečnosti. Aj keď dôjde k zlepšeniu zabezpečenia infraštruktúry, toto riešenie nebude pokrývať všetky oblasti. Môže preto vzniknúť nerovnomerná ochrana v rôznych častiach IT MinCRS SR.

- Nedostatočné odstránenie nesúladov z auditu kybernetickej bezpečnosti. Táto alternatíva by v krátkej dobe nezabezpečila zvýšenú zhodu so zákonnými povinnosťami, čím by zostali niektoré povinnosti aj naďalej nesplnené. Naďalej pretrváva riziko udelenia sankcií.

- Obmedzené zlepšenie odolnosti proti kybernetickým útokom. Postupné a čiastkové riešenia by nezaručili úplnú ochranu, najmä v prípade vysoko sofistikovaných kybernetických útokov.

Výhody:

- Nižšie náklady na implementáciu. Využitie OpenSource riešení a vlastných kapacít znamená nižšie počiatočné investície avšak OpenSourse si rovnako bude vyžadovať náklady spojené s poskytovaním podpory a interné kapacity ľudských zdrojov na jeho udržiavanie a upravovanie na potreby MinCRS SR a nové bezpečnostné hrozby, ktoré sa dynamicky menia.

- Rýchlejšia implementácia niektorých opatrení. Vzhľadom na použitie dostupných nástrojov môžu byť niektoré opatrenia zavedené rýchlejšie.

Nevýhody:

- Nízka efektivita v dlhodobom horizonte. Čiastočné riešenia nemusia zabezpečiť dostatočnú ochranu IT a je vyšší predpoklad vzniku kybernetického bezpečnostného incidentu, čo môže viesť k vyšším nákladom na riešenie kybernetických bezpečnostných incidentov.

- Riziko neefektívnosti. OpenSource riešenia nemusia byť komplexné, dostatočne spoľahlivé alebo kompatibilné s ostatnými systémami, čo môže viesť k prevádzkovým problémom.

- Nesplnenie zákonných povinností. Nepokrytie všetkých požiadaviek znamená pretrvávajúce riziko udelenia sankcií.

3.9 Multikriteriálna analýza

Výber alternatív prebieha na úrovni biznis vrstvy prostredníctvom MCA zostavenej na základe kapitoly Motivácia, ktorá obsahuje ciele stakeholderov, ich požiadavky a obmedzenia pre dosiahnutie uvedených cieľov.

Niektoré (nie všetky) kritériá môžu byť označené ako KO kritériá. KO kritériá označujú biznis požiadavky na riešenie, ktoré sú z hľadiska rozsahu identifikovaného problému a motivácie nevyhnutné pre riešenie problému a všetky akceptovateľné alternatívy ich tak musia naplniť. Alternatívy, ktoré nesplnia všetky KO kritériá, môžu byť vylúčené z ďalšieho posudzovania. KO kritériá nesmú byť technologické (preferovať jednu formu technologickej implementácie voči druhej).

Príklad šablóny pre spracovanie MCA

| KRITÉRIUM | ZDÔVODNENIE KRIÉRIA | STAKEHOLDER | STAKEHOLDER | STAKEHOLDER | |

| BIZNIS VRSTVA | Kritérium A (KO) | X | X | X | |

| Kritérium B (KO) | X | X | |||

| Kritérium C (KO) | X | X | |||

| Kritérium D (KO) | X | X | |||

| Kritérium E | X | X | |||

| Kritérium F | X | X |

Príklad šablóny pre vyhodnotenie MCA

| Zoznam kritérií | Alternatíva | Spôsob | Alternatíva 2 | Spôsob |

| Kritérium A | áno | vysvetlenie prečo áno | áno | vysvetlenie prečo áno |

| Kritérium B | áno | vysvetlenie prečo áno | nie | |

| Kritérium C | áno | vysvetlenie prečo áno | nie | |

| Kritérium D | áno | vysvetlenie prečo áno | nie |

3.10 Stanovenie alternatív v aplikačnej vrstve architektúry

Alternatívy na úrovni aplikačnej architektúry reflektujú alternatívy vypracované na základe „nadradenej“ architektonickej biznis vrstvy, pričom vďaka uplatneniu nasledujúcich princípov aplikačná vrstva architektúry dopĺňa informácie k alternatívam stanoveným pomocou biznis architektúry.

Pre klasifikáciu alternatív za účelom ďalšieho porovnania aplikačnej vrstvy a architektúry je potrebné zadefinovať nasledovné požiadavky:

- Nutné – aplikačné moduly/funkcionality, ktoré sú nevyhnutné pre dosiahnutie cieľov

- Preferované – aplikačné moduly/funkcionality, ktoré rozvíjajú biznis alternatívu a vytvárajú dodatočné prínosy, započítané v Analýze nákladov a prínosov M-05 (BC/CBA povinná pre projekty nad 1 000 000,- EUR)

- Aplikačná vrstva by mala byť schopná rozdeliť moduly do skupín podľa koncových služieb/funkcionalít, ktoré plnia nutné a preferované požiadavky.

3.11 Stanovenie alternatív v technologickej vrstve architektúry

Alternatívy na úrovni technologickej architektúry reflektujú alternatívy vypracované na základe „nadradenej“ architektonickej aplikačnej vrstvy, pričom sa prioritne uvažuje o využití služieb vládneho cloudu (privátne aj verejné cloudové služby zverejnené v katalógu služieb vládneho cloudu (odkaz na katalóg služieb ).

V prípadoch, kedy by nebolo ekonomicky výhodné využiť vládny cloud v plnom rozsahu projektu, je možné uvažovať aj o iných/ďalších alternatívach: hybridnej (časť aplikácií využíva privátny vládny cloud a časť vlastný HW žiadateľa, resp. časť aplikácii využíva služby komerčného poskytovateľa cloudových služieb), nasadenie v prostredí komerčného cloudu alebo v krajnom prípade sú všetky aplikácie nasadené v prostredí vlastného HW žiadateľa (prípady zohľadnenia bezpečnosti alebo iných povinností).

Ekonomická výhodnosť technologickej alternatívy je preukázaná nižšími nákladmi na TCO projektu. Spracovateľ projektového zámeru je povinný preukázať, že zvolené riešenie je ekonomicky výhodnejšie. V prípade, že z bezpečnostných alebo iných dôvodov nezvolil najvýhodnejšiu alternatívu (resp. neposudzoval viacero alternatív), spracovateľ doloží zdôvodnenie potreby daného technologického riešenia. V zdôvodnení sú uvedené konkrétne požiadavky a ich parametre, ktoré neumožnili zvoliť najvýhodnejšie riešenie alebo porovnať viacero alternatív.

Ako alternatívu nepovažujeme porovnanie krabicových „off-the-shelf“ riešení (COTS) riešení s alternatívou vývoja aplikácií „na zelenej lúke“ a to z dôvodu toho, že žiadateľ pre zachovanie nediskriminačných podmienok vo verejnom obstarávaní nevie vopred určiť, či dostane ponuku od uchádzača k vývoju na zelenej lúke, alebo sa všetky ponuky od uchádzačov vo verejnom obstarávaní budú vzťahovať na COTS riešenie. Výnimka je v prípade, ak žiadateľ uvažuje použiť konkrétne COTS riešenie ako podmienku pre uchádzača v rámci procesu verejného obstarávania a to vzhľadom na ekonomické alebo iné dôvody preukázané v dokumente.

Výber alternatív prebieha v dvoch kolách. Prvé kolo predstavuje uplatnenie multikriteriálnej analýzy (ďalej len „MCA“) – výber relevantných alternatív. Druhé kolo predstavuje vypracovanie Analýzy nákladov M-05 BC/CBA. Do druhého kola vstupujú alternatívy ktoré splnili všetky vylučovacie kritéria stanovené v multikritériálnej analýze. Minimálny počet variant, je stanovený na 3:

- nulový variant, ktorý sa neposudzuje v MCA a je automaticky porovnávajúcim variantom v M-05 Analýza nákladov a prínosov,

- preferovaný variant, ktorý splnil všetky kritéria MCA,

- „minimalistický variant“, ktorý vychádza z rovnakého biznis variantu ako preferovaný variant, ale realizuje iba „nutné“ aplikačné moduly.

4. POŽADOVANÉ VÝSTUPY (PRODUKT PROJEKTU)

- Projektové výstupy v zmysle vyhlášky 401/2023 o riadení projektov

- (CASB, ZTNA, DLP, WAF) implementovaná ochrana prístupov k internetu, ochrana internetových aplikácií, správa prístupov k aplikáciám, sledovanie toku dát a ochrana pred odcudzením na základe kontextu a klasifikácie

- (HSM, KMS, HYOK) implementované nástroje na ochranu a distribúciu šifrovacích kľúčov pre technické zamedzenie neautorizovanému prístupu k dátam

- (SIEM, XDR) implementované nástroje pre centrálnu evidenciu logov z informačných systémov a zavedené procesy pre vyhodnocovanie podozrivých alebo potenciálne nebezpečných aktivít

- (Exposure, Risk, Vulnerability, CIAM) implementované nástroje a zavedené procesy pre posudzovanie a kategorizáciu potenciálnych rizík, vrátane správy zraniteľností, aplikačného testovania, a korektnej konfigurácie cloud prostredí a prístupov

- (Threat Intelligence, IoC, Supply Chain) implementované nástroje a zavedené procesy na preverovanie bezpečnosti dodávateľského reťazca, integráciu známych bezpečnostných hrozieb a charakteristík do interných bezpečnostných nástrojov, zisťovanie a odhaľovanie potenciálnych plánovaných útokov, zisťovanie a dokazovanie zneužitia mena a prípadných únikov dát

- (IPAM, 802.1x) implementované zabezpečenie základných sieťových služieb v heterogénnom prostredí pre DNS, DHCP, IPAM, 802.1X, physical port security

- implementované incident response, remediation a auditné služby a procesy

- rozšírenie výpočtového výkonu hypervisorovej farmy pre potreby nasadzovaných security technológií

- vypracovaný bezpečnostný projekt pre zmapovanie prostredia, zavedenie procesov a politík

- Doplňte informácie – POPIS PRODUKTU - čo bude/čo chcete, aby bolo po ukončení projektu dodané

- projektové výstupy podľa vyhlášky 401/2023 o riadení projektov (vrátane zdrojových kódov)

- koncové služby a biznis procesy, ktoré sú predmetom dodávky projektu

- biznis objekty, ktoré majú byť vstupmi a výstupmi zo systému – napr. podania, formuláre, rozhodnutia, reporty, dáta, aplikačné rozhrania

- Doplniť informáciu, resp. identifikovať VLASTNÍKOV PROCESOV (toto je dôležitá informácia pre budúce riadenie projektu a schvaľovanie výstupov projektu).

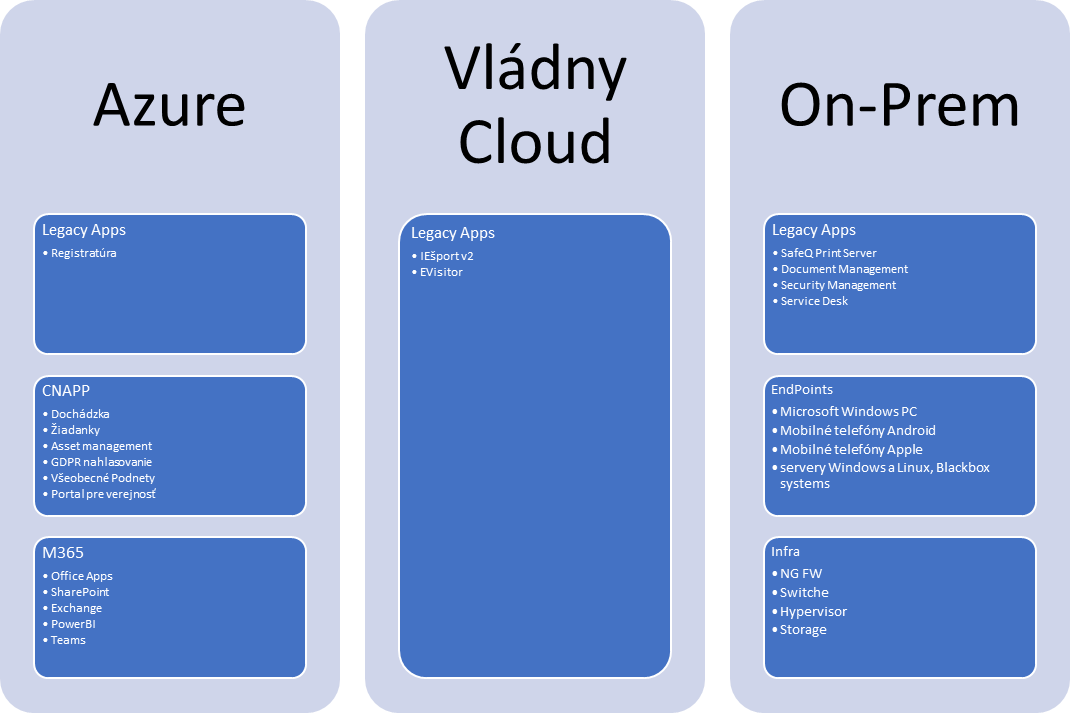

5. NÁHĽAD ARCHITEKTÚRY

Existujúce prostredie je umiestnené vo verejnom cloude, vládnom cloude a vo vlastných priestoroch (1 lokácia). Dominantná platforma z pohľadu počtu aplikácií, jednoduchosti a efektívnosti rozvoja je zvolená Microsoft Azure a Microsoft 365, pričom väčšina aplikácií je založená na princípe Cloud Native Appliactions & Microservices. Aplikácia ISšport je naviazaná na externé vstupy z CSRU a GP, preto je umiestnená v prostredí vládneho cloudu a prepojená prostredníctvom GOVNET siete. Celý tento aplikačný celok je izolovaný od ostatných aplikácií alebo verejného internetu.

Technologická architektúra sa oproti súčasnému stavu nemení a bude prevádzkovaná v rovnakom technologickom prostredí. Technologická vrstva budúceho stavu vychádza zo súčasného stavu a bude podporená novými nasadenými bezpečnostnými nástrojmi prevádzkovanými na viacerých technológiách. To znamená, že existujúci stav postavený na princípe dostupnosti prostredníctvom verejného internetu bude zachovaný a chceme implementovať bezpečnostné nástroje pre efektívne obmedzenie komunikácie. Takto zachovaná decentralizácia z pohľadu hostingu služieb a pripojení je efektívna pre jednoduché sťahovanie funkčných celkov a dáva možnosti optimalizácie nákladov, ako postupné navyšovanie výkonu podľa aktuálnych potrieb v čase.

Zhodnotenie existujúceho stavu bezpečnostnej architektúry a návrh požadovaného rozšírenia:

| Existujúce riešenie Microsoft 365 E5 | Požadované rozšírenie: | Poznámka | Legislatívna úprava |

| Microsoft Entra ID P2 (IAM + MFA) | Plne vyhovujúce požiadavkám na centrálnu evidenciu účtov a zariadení. Microsoft Entra P2 + MFA je natívne využiteľné pre SAML a OpenID overovanie pre web aplikácie s tzv. Modern Authentication, pričom rozšírenie o Microsoft NPS server umožňuje použitie RADIUS protokolu pre legacy aplikácie (napr. VPN) | ZoKB 69/2018, § 20 ods. 3 písm, c. ZoKB 69/2018, § 20 ods. 3 písm, h. Dora ch.12, 13, 17 NIS2 A: 5,10 | |

| Microsoft Defender for Endpoint | ZTNA, CASB | Antivírus dostupný pre Windows, Linux, Android, iOS. Podporovaná je aj aplikačná izolácia pomocou work profile s absenciou NGFW služieb na klientskej strane. Vážne nedostatky bez ZTNA prístupu kontrolujúceho spojenie a doplňujúce URLF sú napríklad fileless útoky napr. na úrovni IPS. Nutné je rozšírenie existujúceho riešenia o NG FW služby pre aktívny Web protection a browser isolation. | ZoKB 69/2018, § 20 ods. 3 písm, f. Dora ch.14 NIS2 A: 5, 15 |

| Microsoft Defender XDR | SIEM a SOAR riešenie | Existujúce riešenie je viazané iba na služby M365 bez dodatočnej možnosti integrácie 3rd party nástrojov pre audit a rozšírenú automatizáciu externých vendorov | ZoKB 69/2018, § 20 ods. 3 písm, e. ZoKB 69/2018, § 20 ods. 3 písm, j. NIS2 A: 5, 6 |

| Microsoft Defender for Identity | Plne vyhovujúce riešenie | ZoKB 69/2018, § 20 ods. 3 písm, e. Dora ch.4 NIS2 A: 5,10 | |

| Microsoft Defender for Cloud Apps | ZTNA, CASB | Existujúce riešenie má viditeľnosť pre SaaS riešenia v rámci M365 integrácie, nerieši externé prostredie Azure, legacy systémy, vládny cloud, integrácie na microservisy z 3tích strán, nemá v bezpečnostné kontroly proti škodlivému kódu (IPS, antimalware, antibot, DNS protection, URL filtering, WAF) | ZoKB 69/2018, § 20 ods. 3 písm, f. ZoKB 69/2018, § 20 ods. 3 písm, e. Dora ch.13, 14, 15, 17 NIS2 A: 5,10, 15 |

| Microsoft Defender for Office 365 | DLP | Dostatočná ochrana pre Email, MS-Teams, Sharepoint. s absenciou DLP zabraňujúcemu úniku dát za pomoci sofistikovanejších metód. | ZoKB 69/2018, § 20 ods. 3 písm, e. Dora ch.13 NIS 2 A: 5, 9 |

| Information Protection and Governance | HSM, KMS | Ochrana je výhradne v rámci M365 prostredia, bez dodatočnej kryptografie. Pri rozšírení služieb o Azure Vault nie je zabezpečená dátová suverenita, pretože kľúče aj dáta sú spravované jedným subjektom. | ZoKB 69/2018, § 20 ods. 3 písm, i. ZoKB 69/2018, § 20 ods. 3 písm, l. Dora ch.11, 15, 16, 19 NIS 2 A 5, 10 |

| Microsoft Purview eDiscovery | CASB, DLP | Iba čiastočne vyhovujúce riešenie, zamerané výhradne na prostredie M365. Je nutné rozšíriť viditeľnosť a smerovanie dát aj mimo prostredia M365 do externých systémov. PurView eDiscovery je čiastočné riešenie pre komplexnejšie DLP. | ZoKB 69/2018, § 20 ods. 3 písm, l. Dora ch.13, 15 NIS2 A: 15 |

| Microsoft Purview Insider Risk Management | DLP | Nevyhovujúce riešenie, ktoré nepokrýva Android klientov (cca 40% zariadení). Riešenie má výrazné kvalitatívne nedostatky, kde medzi hlavné patrí nefunkčnosť klienta v offline režime (teda nie je to aktívna ochrana na koncových zariadeniach), alebo ignorovanie kompresovaných dát v druhej úrovni. Samotné riešenie neefektívne vyhodnocuje potenciálne hrozby, umožňuje obmedzenie prístupu k dátam iba na úrovni conditional access namiesto napr. podmienej kryptografie | ZoKB 69/2018, § 20 ods. 3 písm, j. ZoKB 69/2018, § 20 ods. 3 písm, l. Dora ch.14, 15 NIS2 A 5, 9 |

| Endpoint analytics proactive remediation | Dostatočné riešenie | ZoKB 69/2018, § 20 ods. 3 písm, e. NIS2 A 5, 9 | |

| Windows Autopatch | Akceptované riešenie s vážnymi nedostatkami na detekciu a reportovanie existujúcich zraniteľností, obmedzená funkcionalita pre patch management výrobcov tretích strán, obmedzená multiplatformová podpora | ZoKB 69/2018, § 20 ods. 3 písm, e. | |

| Windows Hello | Riešenie dostatočné,nevhodn0 bez PKI z hľadiska implementácie centralizácie správy kľúčov. Samotný Windows Hello for Business je natívne viazaný na FIDO2 alebo PKI, ktorá nie je súčasťou M365 E5. Vystavanie PKI nie je súčasťou tohto projektu, aj keď prostredie je pripravené na 802.1x, ktorú je možné naviazať na Azure CA zaistenú HSM/KMS a distribúciu cez SCEP prostredníctvom Intune. Samotný RADIUS na strane 802.1x overovania je na to prispôsobený v sekcii Port a Network security. | ZoKB 69/2018, § 20 ods. 3 písm, f. Dora ch.12, 13, 16, 17 NIS2 A: 5,10 | |

| DirectAccess | ZTNA | Riešenie supluje tradičný VPN koncentrátor bez pridanej hodnoty na čistotu spojenia (NG FW ochrany toku dát) Direct Access nie je použiteľný na prepoj microservisov v rámci SaaS aplikácií. | ZoKB 69/2018, § 20 ods. 3 písm, f. ZoKB 69/2018, § 20 ods. 3 písm, l. Dora ch.12, 14, 16, 17 NIS2 A: 5,10, 15 |

| Mobile Device Management | Nevyhovujúce riešenie, ktoré však dopĺňajú dodatočné produkty v balíku (Intune + Defender) | ZoKB 69/2018, § 20 ods. 3 písm, e. NIS 2 A 5, 9 | |

| Microsoft Intune | Vyhovujúce riešenie | ZoKB 69/2018, § 20 ods. 3 písm, e. | |

| Microsoft Pureview Data Loss Prevention (for email and files) | DLP | Nevyhovujúce riešenie obmedzené iba na únik dát z prostredia M365. Pre DLP je nutné mať všetky vrstvy (SaaS, Cloud, Endpoint, Network) v jednom konsolidovanom prostredí s centrálnou identifikáciou hrozieb. | ZoKB 69/2018, § 20 ods. 3 písm, l. Dora ch.15, 18 NIS2 A5, 9 |

| Credential Guard | Vyhovujúce riešenie | ||

| Device Guard | Vyhovujúce riešenie | ||

| Microsoft Security and Compliance Center | Exposure and Risk Management | Nevyhovujúce riešenie aplikovateľné iba pre M365 platformu a spravované zariadenia. V rámci centralizácie je nutné vykryť všetky legacy systémy v každom prostredí, ako aj 3rd party SaaS aplikácie a ich vzájomné prepojenia. V rámci služby je chýbajúca kontinuálna kontrola na potenciálne exploity pre jednotlivé zariadenia a aplikácie, ako aj centrálny audit využiteľnosti práv a prístupov, kompletne absentujúca je dokumentácia kritickej cesty pre potenciálne zraniteľnosti alebo zneužitia systémov. Z pohľadu nekompletnosti vstupov nie je možné efektívne vypracovávať analýzu funkčného dopadu. | ZoKB 69/2018, § 20 ods. 3 písm, b. ZoKB 69/2018, § 20 ods. 3 písm, d. ZoKB 69/2018, § 20 ods. 3 písm, k. Dora ch.2, 3, 4, 20 NIS2 A: 5,6,15 |

| Threat Intelligence | Spravodajské služby pre zisťovanie existujúcich únikov dát, účtov, napodobňovaniu VIP osôb, spoofingu domén, preverovanie externých dodávateľov, Platforma pre správu externých hrozieb, plánovaných útokov a prípadných remediačných služieb pre verejný internet, alebo TakeDown služieb, služby monitorovanie Deep a Dark webu. | ZoKB 69/2018, § 20 ods. 3 písm, d. ZoKB 69/2018, § 20 ods. 3 písm, k. Dora ch.5, 6, 10, 20 NIS2 A: 5, 15 | |

| DAST development | Kontinálne vyhodnocovanie a testovanie kódu web aplikácií z pohľadu bezpečnosti a doporučených best practicies na základe minimálne OWASP framework. | ZoKB 69/2018, § 20 ods. 3 písm, d Dora ch.3. NIS2 A: 5, 15 | |

| IoC management | Chýbajúca tvorba vlastných Indicator of Compromise feeds, alebo import existujúcich IoC z overených zdrojov. Preverovanie podozrivých indikátorov na základe existujúcich IoC tretích strán | ZoKB 69/2018, § 20 ods. 3 písm, d. Dora ch. 18 NIS2 A: 5, 15 | |

| Physical NW security | Posilnenie dôveryhodnosti zariadení v rámci Intune + Device certifikáty a aplikovanie 802.1x na úrovni PKI pre pripojenie na WIFI alebo do fyzického portu (samotná CA infraštruktúra nie je predmetom tohto projektu). Aplikovanie centralizovaného mechanizmu pre nastavenie port security na switchoch, ktoré povoľujú komunikáciu pre zariadenie nekompatibilné z 802.1x štandardom, centralizovaný IP address management, ako aj vlastný DNS a DHCP server (nie je implementovaný Microsoft Networking, pretože celá infraštruktúra je cloud native v rámci Microsoft Entra a hybridný setup by bola komplikácia existujúceho stavu) | ZoKB 69/2018, § 20 ods. 3 písm, f. ZoKB 69/2018, § 20 ods. 3 písm, k. Dora ch.13, 14 NIS2 A: 5, 9, 15 | |

| Incident Response | V rámci podpory pre všetky služby je zahrnutý „BreakFix“, čiže obnovenie operačnej prevádzky služby. Je nutné mať zakontrahované služby externého doávateľa pre vykonanie nezávislého auditu a riešenie kritických incidentov, ktoré vyplývajú z korelovaných zozbieraných dát (napríklad insider threats, ransomware multivektor attack, spear phishing), ako aj obnova služieb samotného rezortu a poskytovanie hĺbkoých forenzných vyšerovaní pre kritické prípady ohrozenia prevdzky alebo jej výpadku. | ZoKB 69/2018, § 20 ods. 3 písm, j. ZoKB 69/2018, § 20 ods. 3 písm, k. Dora ch.10, 20 NIS2 A: 5, 6 |

Požadovaný stav:

- (CASB, ZTNA, DLP, WAF) ochrana prístupov k internetu, ochrana internetových aplikácií, správa prístupov k aplikáciám, sledovanie toku dát a ochrana pred odcudzením na základe kontextu a klasifikácie

- Požadujeme nástroj, ktorý vie dodať aktívny URL filtering pre obmedzenie prístupu k nebezpečným alebo nemorálnym stránkam, phishingovým kampaniam alebo spoofovanému obsahu.

- Súčasťou riešenia musí byť izolácia prehliadača tak, aby nemohlo byť kompromitované zariadenie pri pokuse o návštevu nebezpečných stránok, ak je povolená výnimka (napr. pre potreby threat intelligence)

- riešenie musí pridať vrstvu bezpečnosti na úrovni NG FW (IPS, URLF, Content awareness) pre všetky zariadenia a platformy bez ohľadu na to, či sa nachádzajú na verejnom internete alebo v perimetri siete

- Technológia musí byť integrovateľná na Microsoft Entra pre overovanie identity za účelom ZTNA prístupu k CNAPP. Zo serverovej strany je nutné vyhodnocovať, či sa jedná prístup k firemným prostriedkom zo spravovaného zariadenia alebo generický prístup a na základe toho aplikovať pravidlá prístupu (napr. prístup na OWA je povolený bez možnosti stiahnuť dokumenty, vs prístup k OneDrive a Sharepoint bude zamietnutý)

- Publikované aplikácie musia byť chránené Web Aplikačným firewallom so základnou DDoS ochranou

- Na spravovaných zariadeniach ako aj na sieťovej úrovni musia byť aplikovateľné DLP nastavenia pre kontrolu a obmedzenie prístupu k dokumentom podľa klasifikácie.

- (HSM, KMS, HYOK) nástroje na ochranu a distribúciu šifrovacích kľúčov pre technické zamedzenie neautorizovanému prístupu k dátam

- je požadované zabezpečenie dátovej suverenity prostredníctvom on-prem HSM modulu, ktorý s nadstavbou pre KMS je schopný v Azure prostredí zabezpečiť BYOK do Azure Vault, pripadne HYOK v prostredí Azure blob encryption alebo M365 prostredníctvom Doble Key Encryption

- Key Management systém musí umožňovať centralizovanú správu kľúčov pre Legacy aplikácie, Transprent Encryption na úrovni filesystému s možnosťou Ransomware protection na základe identity užívateľa alebo servisu a procesu.

- Je nutná integrácia KMS servera na základe identity do SQL systémov ako aj CNAPP databáz a aplikácií pre kryptovanie štruktúrovaných dát

- KMS systém musí zabezpečovať tokenizáciu údajov minimálne prostredníctvom REAST API, vítaná je podpora C, .NET, Java SDK

- KMS server musí vedieť spravovať kľúče primárne pre Azure, sekundárne aj pre ďalšie nadnárodné cloud prostredia (AWS, GoogleCloud, ...) pre využitie multicloud prostredia do budúcna. Požadovaná je funkcionalita poskytovania kľúčov aj do vládneho cloud prostredia

- Nuntý je integrovaný systém v KMS pre rotáciou a versioning kľúčov, pričom dáta musia byť rešifrované bez obmedzenia dostupnosti, nikdy sa nemôžu nachádzať v systéme v nezakryptovanom stave.

- (SIEM, XDR) nástroj pre centrálnu evidenciu logov z informačných systémov a následné vyhodnocovanie podozrivých alebo potenciálne nebezpečných aktivít

- Nástroj pre centrálnu archiváciu logov z IT systémov, ktorý logy normalizuje pre účely efektívneho vyhľadávania a dodatočnej korelácie údajov

- Pravidlá pre detekciu korelačných pravidiel podľa MITRE ATTACK vektorov musí byť aktualizované pravidelne výrobcom s možnosťou doplnenia vlastných pravidiel a detekčných metód, a to aj na základe deviácie metrík.

- Integrácia s M365 auditnými logmi, Azure logmi

- Súčasťou produktu musí byť nástroj pre inšpekciu NW traffic

- Súčasťou produktu musí byť nástroj pre inšpekciu aktivít na serveroch a pracovných staniciach (Linux, Windows)

- Integrácia na 3rd party security vendorov a natívne porozumenie ich logom.

- Súčasťou musí produktu musí byť neobmedzená SOAR platforma s verejným market place pre doplňovanie integrácií na 3ťostranové bezpečnostné produkty

- Samotný nástroj musí umožňovať natívne komplexné DFIR analýzy minimálne za týždeň pred vznikom incidentu. Incidenty musia byt pre identitu alebo zariadenie zobrazene v časovej osi, kde musia byť viditeľné aj prislúchajúce SOAR akcie (remediačné, alebo automatické doplnenie dát)

- (Exposure, Risk, Vulnerability, CIAM) nástroj pre posudzovanie a kategorizáciu potenciálnych rizík, vrátane správy zraniteľností, aplikačného testovania, a korektnej konfigurácie cloud prostredí a prístupov.

- Nástroj pre správu zraniteľností s detailnou možnosťou reportovania trendov a nájdených detailov. Nástroj musí mať agenta pre efektívny sken, musí vykonávať bez sken bez agenta, musí umožniť kaskádovanie skenovacieho engine do jednotlivých prostredí alebo segmentov siete

- Nástroj zabezpečuje compliance management s preddefinovanými politikami minimálne podľa všeobecných CIS noriem

- Nástroj pre kontrolu bezpečnosti kódu a pravidelného DAST testovania s integrovaným portálom pre evidenciu zistení a ich následné odstraňovanie

- Nástroj pre detekciu exponovaných služieb do rôznych segmentov siete / internetu a ich zabezpečenia

- Nástroj pre evidenciu a vyhodnocovanie Posture management minimálne pre Azure cloud aplikácie ako aj samotnú Azure infraštruktúru. Nástroj v prípade identifikovania hrozieb musí robiť kategorizáciu hrozieb ako aj musí byť schopný vykresliť prípadnú attack path

- Nástroj pre CIAM evidenciu prav, prístupov a ich auditovanie s aktívnym upozorňovaním na nepoužívané účty, prípadne účty zo zmenou príznakov v čase (v náväznosti na atribúty Microsoft Entra účtov).

- Posture management a CIAM nástroj musí byť univerzálny s rovnakým názvoslovým pre využitie minimálne v AWS a Google Cloud

- (Threat Intell, IoC, Supply Chain) Nástroj na preverovanie bezpečnosti dodávateľského reťazca, integráciu známych bezpečnostných hrozieb a charakteristík do interných bezpečnostných nástrojov, zisťovanie a odhaľovanie potenciálnych plánovaných útokov, zisťovanie a dokazovanie zneužitia mena a prípadných únikov dát

- V náväznosti na identifikáciu rizík požadujeme nasadenie nástroja s prístupom k nezávislým 3ťostranovým IoC a ich prevzatie do interných bezpečnostných technológií

- Nástroj musí mať integrovaný portál pre evidenciu externých rizík a ich vyšetrovanie

- Nástroj musí prehľadávať deep web a dark web na prítomnosť citlivých informácií na základe kľúčových slov

- Nástroj musí generovať reporty pre ohodnocovanie rizík 3tej strany (jednorázové a pravidelné preverovanie externých dodávateľov)

- Nástroj musí identifikovať pokusy o zneužitie značky, VIP osôb alebo interných aplikácií a web portálov

- (IPAM, 802.1x) zabezpečenie základných NW služieb heterogénnom prostredí pre DNS, DHCP, IPAM, 802.1X, physical port security

- všetky komponenty v clustrovom prevedení pre vysokú dostupnosť. s exportom logov do centrálneho SIEM

- manažment cez web rozhranie pre všetky komponenty, vrátane reportingu a monitoringu

- DNS server, DHCP server s rozšírenými rezerváciami a auditným logovaním

- IPAM

- 802.1x (RADIUS server vrátane suplikanta) pre iOS, Android, MacOS, Linux, Windows

- Switch management s definiciou port rules, port protection, MAC restriction, Spanning tree definition, monitoring compliance nastavení pre jednotlivé porty,

- Network Access Control na úrovni automatizácie zapínania portov

- incident response, remediation a audit služba

- služba nezávislého dodávateľa pre audit prostredia, procesov

- identifikácia komplexného vektora útoku

- núdzová náprava škôd a zaistenia obnovy prevádzky

- Red teaming a preverovanie pripravenosti na útoky a schopnosť interne odhaliť prebiehajúci útok

- Kontrola a odporúčanie pre plány kritických situácii pre zastavenie prebiehajúcich útokov, zvrátenia útokov, minimalizovanie škôd

- Identifikácia insider threads z logov

- Zabezpečenie rozšírenia výpočtového výkonu hypervisorovej farmy pre potreby nasadzovaných security technológii

- rozšírenie VMware clustra o kompatibilný node tak, aby bol umožnený presun virtuálnych serverov medzi jednotlivými módmi bez výpadku (vMotion na základe CPU compatibility)

- Bezpečnostný projekt pre zmapovanie prostredia, zavedenie procesov a politík

- Školiace materiály pre MKB a technikov,

- riadenie kontinuity (BCP, BIA, DRP),

- management zraniteľností a incident management a pridružené procesy podľa ITIL/ITSM,

- klasifikácia informácií,

- bezpečnosť koncových prvkov,

- služby bezpečnostného architekta počas implementácie projektu.

- Doplňte krátky POPIS BUDÚCEHO CIEĽOVÉHO PRODUKTU PROJEKTU z pohľadu biznis/aplikačnej/technologickej architektúry v závislosti od charakteru projektu a výsledku analýzy alternatív riešenia,

- Doplňte a detailne spracujte funkčné a nefunkčné požiadavky vyplývajúce z analýz alternatív riešenia vo všetkých vrstvách architektúry a vyplňte požiadavky v dokumente M-05 Analýza nákladov a prínosov, karta Katalóg požiadaviek., I-04 Katalóg požiadaviek

- Doplňte stručný náhľad budúcej IT architektúry (biznis, aplikačná, technologická) riešenia, ktorý podľa potreby pozostáva aj z viacerých obrázkov (diagramov), aby dostatočne zrozumiteľne znázornil predmet dodávky, jeho kontext a zmeny v architektúre verejnej správy (objednávateľa, realizátora projektu), ktoré projekt realizuje,

- Náhľad architektúry vytvorte v modelovacom nástroji pomocou notácie ArchiMate (https://publications.opengroup.org/standards/archimate), v prípade potreby väčšej detailizácie biznis procesov môžete použiť notáciu BPMN (http://www.omg.org/spec/BPMN/2.0/),

- Pre vytvorenie náhľadu architektúry použite modelovací nástroj, ktoré môže byť buď integrovaný na spoločný repozitár2 architektonických modelov verejnej správy, alebo modelovací nástroj, ktorý podporuje export modelu do štandardizovaných výmenných formátov súborov (The Open Group ArchiMate Model Exchange File Format Standard) 3 a export súborov podľa špecifikácie BPMN 2.04,

- Pre jednoznačnú identifikovateľnosť komponentov v náhľade architektúry uveďte aj ich MetaIS kódy

- Očakáva sa, že ak realizujete popis dizajn procesov podľa pravidiel EVS, tak všetky výstupy musia byť v súlade s metodikou a postupom: https://www.minv.sk/?np-optimalizacia-procesov-vo-verejnej-sprave&subor=255448 .

- Náhľad architektúry v tomto výstupe I-02 Projektový zámer by mal byť v súlade s jeho detailizáciou vo výstupe I-03 Prístup k projektu, ak objednávateľ podľa prílohy č. 1 vyhlášky 401/2023 Zz pripravuje aj výstup I-03 Prístup k projektu.

- Náhľad architektúry v tomto výstupe I-02 Projektový zámer by mal byť v súlade s výstupom M-06 - aktualizáciou evidencie e-Government komponentov v centrálnom metainformačnom systéme verejnej správy (MetaIs) a komponenty, ktorých sa projekt týka by mali mať upravenú evidenciu ich stavu a fázu ich životného cyklu.

- Príklad náhľadu na architektúru podľa metamodelu e-Government komponentov evidovaných v MetaIS:

Obrázok 1 Príklad náhľadu architektúry v notácii ArchiMate

5.1 Prehľad e-Government komponentov

Súčasťou projekt nie je budovanie žiadneho e-Governmentového komponentu.

6. LEGISLATÍVA

Projekt nevyžaduje úpravy všeobecne záväzných právnych predpisov na dosiahnutie stanovených cieľov a dodanie výstupov. V tejto časti sú uvedené všeobecne záväzné právne predpisy týkajúce sa informačných technológií vo verejnej správe, pričom zoznam nezahŕňa usmernenia a technické normy. Projekt sa bude riadiť aktuálne platnými právnymi predpismi, nariadeniami a ďalšími relevantnými právnymi normami.

- Zákon č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov v znení neskorších predpisov,

- Zákon č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov v znení neskorších predpisov,

- Vyhláška Ministerstva investícií, regionálneho rozvoja a informatizácie Slovenskej republiky č. 401/2023 Z. z. Z. z. o riadení projektov a zmenových požiadaviek v prevádzke informačných technológií verejnej správy,

- Vyhláška Národného bezpečnostného úradu č. 362/2018 Z. z. ktorou sa ustanovuje obsah bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení,

- Vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 179/2020 Z. z. ktorou sa ustanovuje spôsob kategorizácie a obsah bezpečnostných opatrení informačných technológií verejnej správy,

- SMERNICA EURÓPSKEHO PARLAMENTU A RADY (EÚ) 2022/2555 zo 14. decembra 2022 o opatreniach na zabezpečenie vysokej spoločnej úrovne kybernetickej bezpečnosti v Únii, ktorou sa mení nariadenie (EÚ) č. 910/2014 a smernica (EÚ) 2018/1972 a zrušuje smernica (EÚ) 2016/1148 (NIS 2)

- Zákon č. 18/2018 Z. z. o ochrane osobných údajov v znení neskorších predpisov

7. ROZPOČET A PRÍNOSY

Rozpočet a vypočítané prínosy sú súčasťou samostatného dokumentu M-05 Analýza nákladov a prínosov (CBA - Cost Benefit Analysis) v predpísanej štruktúrovanej forme a v zmysle metodického pokynu k vypracovaniu CBA pre projekty nad 1milión EUR. Tento dokument je vyhotovený v tabuľkovom formáte a obsahuje podrobné prepočty nákladov a očakávaných prínosov projektu.

Z analýzy nákladov a prínosov (CBA) vyplýva tzv. High-level sumarizácia rozpočtu projektu, ktorá poskytuje prehľad o celkových predpokladaných výdavkoch a očakávaných prínosoch.

8. HARMONOGRAM JEDNOTLIVÝCH FÁZ PROJEKTU a METÓDA JEHO RIADENIA

Projekt bude realizovaný pomocou vodopádového prístupu (Waterfall), vzhľadom na absenciu vývoja „diela na mieru“, ktoré by mohlo byť rozdelené do niekoľkých inkrementov s cieľom ich priebežného nasadenia do produkčnej prevádzky, implementácia predmetu predloženého projektu je naplánovaná v jednom ucelenom inkremente.

| ID | FÁZA/AKTIVITA | ZAČIATOK | KONIEC | POZNÁMKA |

| 1. | Prípravná fáza a Iniciačná fáza | napr. 11/2024 | napr. 03/2025 | |

| 2. | Realizačná fáza | napr. 04/2025 | napr. 06/2027 | |

| 2a | Analýza a Dizajn | napr. 09/2025 | napr. 03/2026 | |

| 2b | Nákup technických prostriedkov, programových prostriedkov a služieb | napr. 07/2020 | napr. 08/2020 | |

| 2c | Implementácia a testovanie | napr. 05/2020 | napr. 06/2020 | |

| 2d | Nasadenie a PIP | napr. 05/2026 | napr. 06/2027 | |

| 3. | Dokončovacia fáza | napr. 07/2027 | napr. 09/2027 | |

| 4. | Podpora prevádzky (SLA) | napr. 10/2027 | napr. 09/2032 |

9.PROJEKTOVÝ TÍM

Zostavuje sa Riadiaci výbor (RV), v minimálnom zložení:

- Predseda RV

- Biznis vlastník

- Zástupca prevádzky

- Zástupca dodávateľa (dopĺňa sa až po VO / voliteľný člen)

- Projektový manažér objednávateľa (PM)

Zostavuje sa Projektový tím objednávateľa - kľúčový používateľ,

- IT analytik alebo biznis analytik,

- IT architekt,

- biznis vlastník

- manažér kvality (nepovinný člen pre projekty do 1 000 000,- EUR, povinný pri veľkých projektoch nad 1 000 000,- EUR,

- manažér IT prevádzky (nepovinný člen)

- manažér kybernetickej a informačnej bezpečnosti (nepovinný člen)

- UX dizajnér (nepovinný člen)

- iná špecifická rola (nepovinný člen)

- doplniť tabuľku zodpovedných osôb, ktoré budú participovať v projekte

| ID | Meno a Priezvisko | Pozícia | Oddelenie | Rola v projekte |

| 1. | Doplniť meno a priezvisko | Doplniť pozíciu (pracovné zaradenie v línii) | Doplniť názov org. útvaru | Doplniť rolu v projekte |

| 2. | Doplniť meno a priezvisko | Doplniť pozíciu (pracovné zaradenie v línii) | Doplniť názov org. útvaru | Doplniť rolu v projekte |

| 3. | Doplniť meno a priezvisko | Doplniť pozíciu (pracovné zaradenie v línii) | Doplniť názov org. útvaru | Doplniť rolu v projekte Vzor organizačnej štruktúry   |

9.1 PRACOVNÉ NÁPLNE

Doplniť podľa dokumentu z Riadiaceho Výboru projektu, prípadne zo splnomocnení alebo menovacích dekrétov . Tieto vstupy neskôr využijete pri dokumente PID.

VZORY a ŠABLONY zdrojových súborov sú tu: https://www.mirri.gov.sk/sekcie/informatizacia/riadenie-kvality-qa/riadenie-kvality-qa/index.html

Poznámka: Odporúčame – pozrite si VZOR pre MENOVACIE DEKRÉTY členov projektového tímu – vzor obsahuje názorný popis všetkých projektových rolí, ktoré vyžaduje Vyhláška 401/2023 Z.z. o riadení projektov a zmenových požiadaviek v prevádzke.

10.ODKAZY

Doplniť odkazy na už existujúce produkty v maximálnej miere – vyhnúť sa duplikovaným informáciám.

11.PRÍLOHY

Príloha : Zoznam rizík a závislostí (Excel): https://www.mirri.gov.sk/sekcie/informatizacia/riadenie-kvality-qa/riadenie-kvality-qa/index.html

Poznámka: Odporúčame, si evidovať a vyhodnotiť pripomienky odbornej verejnosti

- Podľa § 4 odsek 10 – Vyhláška 401/2023 Z.z. o riadení projektov a zmenových požiadaviek v prevádzke je potrebné zrealizovať pripomienkovanie Projektového zámeru odbornou verejnosťou

- Odporúčame túto aktivitu formalizovať (do dokumentu)

- Odporúčame vyhodnotenie zverejniť na webové sídlo objednávateľa (do projektového adresára) – v súlade s Vyhláškou 401/2023 Zz. Oznámenie o začatí verejného pripomienkovania sa zverejní v centrálnom metainformačnom systéme verejnej správy na mieste určenom Orgánom vedenia. Na schválenie riadiacemu výboru v prípravnej a iniciačnej fáze sa tieto výstupy predkladajú až po zverejnení vyhodnotenia pripomienok.

Koniec dokumentu

1 Notácia ArchiMate: https://publications.opengroup.org/standards/archimate

2 Aktuálny spoločný repozitár architektonických modelov verejnej správy je https://avssr.horizzon.cloud/. O prístup do repozitára a poskytnutie licencie pre modelovací nástroj pracujúci s repozitárom modelov je potrebné požiadať na e-mailovej adrese: sprava_EA@mirri.gov.sk.

3 Napr. modelovací nástroj Archi - Open Source ArchiMate Modelling: https://www.archimatetool.com.

4 Napr. modelovací nástroj pre BPMN - Camunda Modeler - Open Source Desktop Modeler: https://camunda.com/download/modeler/.

5 Podľa § 2 ods. 1 písm. i) vyhlášky MIRRI č. 401/2023 Z.z. o riadení projektov a zmenových požiadaviek v prevádzke informačných technológií verejnej správy sa objednávateľom rozumie správca alebo prevádzkovateľ ITVS, ktorý projekt realizuje alebo chce realizovať.

6 Spoločné moduly podľa zákona č. 305/2013 e-Governmente

7 EUPL licencie: https://joinup.ec.europa.eu/sites/default/files/inline-files/EUPL%201_1%20Guidelines%20SK%20Joinup.pdf